Le gouvernement, les députés et les sénateurs, s’ils ne sont pas toujours d’accord, semblent tous s’entendre en tout cas pour étendre encore et encore les pouvoirs de l’État en matière de surveillance, notamment dans le domaine numérique. De ce point de vue, Internet constitue réellement la « dernière frontière », celle qu’ils essayent par dessus tout de cadastrer pour enfin reprendre le contrôle d’une population qu’ils estiment un peu trop libre à leur goût.

C’est dont en toute logique que, mi-juillet, le gouvernement tentait de réintroduire les perquisitions informatiques dans le cadre de l’état d’urgence, pourtant écartées par le Conseil constitutionnel du dispositif en vigueur depuis le 14 novembre.

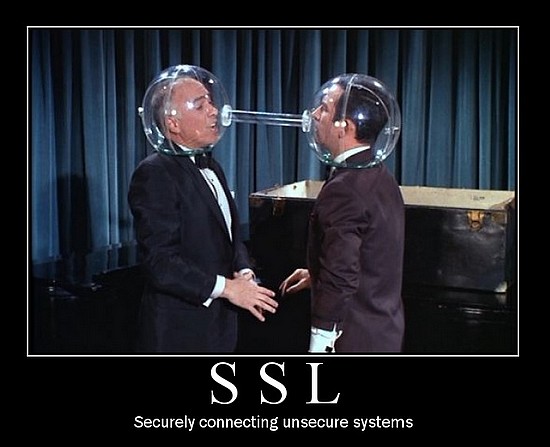

Et c’est aussi logiquement que, fin août, l’État français est monté sur son grand poney pour demander à l’Europe d’enfin agir contre les abominaffreuses messageries cryptées (à la Telegram) qui ne font rien qu’à l’embêter lorsque ses sbires tentent de capter les conversations personnelles des citoyens.

Malheureusement pour l’État, les ministres et les élus, et heureusement pour le citoyen, les choses sont un peu plus complexes qu’un texte de loi alambiqué et quelques directives bien poivrées de la Commission européenne. En fait, tout se déroule comme si, pour reprendre les termes du journaliste Jean March Manach, on était gouverné par « des aveugles ou des malvoyants ».

On doit cette audacieuse description à un entretien réalisé par Thinkerview sur le thème, justement, de l’État « Big Brother » et de son développement dans le cadre du terrorisme. Cet entretien rassemble Marc Rees (journaliste et rédacteur en chef de PC Inpact), Yassir Kazer (PDG de Yogosha Hacker) et Jean-Marc Manach, le journaliste précité.

L’entretien est riche, les sujets fusent et pour en revenir aux aveugles et aux malvoyants, on se rend assez vite compte que nos élus sont en constant décalage avec ce que les technologies autorisent, ce que la loi permet, et leur compréhension décidément lacunaire du sujet. Vers 18:25, on évoque par exemple les backdoors, ces « portes dérobées » (portes dérobées) que certains politiciens voudraient voir installées un peu partout pour que les autorités puissent contourner les chiffrements plus ou moins solides que les individus mettent en place dans leurs communications. Pour nos trois interviewés, à commencer par Yassir Kazer, c’est bien une idée « foncièrement bête », nos élus n’ayant pas compris qu’à un moment ou un autre, la porte sera utilisée par d’autres que les autorités officielles : le passe-partout tombera inévitablement dans des mains malveillantes. D’ailleurs, les services de renseignement sont parfaitement conscient du danger que représenterait l’existence d’un tel dispositif. En outre, ces backdoors sont inutiles dans la mesure où l’exploitation des données de connexion (« méta-data ») est très largement suffisante et représente déjà un travail colossal.

Au passage, vers 20:30, Marc Rees rappelle que la loi Renseignement n’est pas focalisée sur le terrorisme (et qu’elle a simplement « bénéficié » de ce dernier pour passer). Cette même loi s’occupe aussi d’espionnage industriel, d’intérêts nationaux, d’écoutes, etc… Au cours des discussions à l’Assemblée, on est même passé d’une « défense des intérêts économiques français » à une « promotion » de ces intérêts qui cache difficilement de la bonne propagande.

L’affaire se corse lorsqu’on apprend, vers 23:00, de la bouche de Jean-Marc Manach, que l’essentiel des interceptions et écoutes porte sur le crime organisé et non sur le terrorisme (plus de 50% selon lui). Dans les faits, sur les 18 derniers mois, le terrorisme a bel et bien représenté une majeure partie des interceptions, suivi par le trouble à l’ordre public (COP21, Nuit de Boue et autres ZAD joyeuses). Du reste, comme le pointe Marc Rees, les chiffres connus ne portent que sur les interceptions des communications « françaises » ; les communications « internationales » ne font pas partie des interceptions de sécurité ni judiciaires, sont donc couvertes par le Secret Défense qui pourrait alors être pratique pour camoufler certaines dérives possibles.

En matière judiciaire, on sera intéressé d’apprendre, comme nous l’explique Manach vers 24:00, que les logiciels espions n’ont été utilisés depuis 2011 que 6 fois. En outre, en matière de renseignements, cela n’a pas été utilisé du tout. Hors de France, la notion est plus floue puisqu’on s’inscrit alors dans une logique d’affrontement. Comme l’explique Kazer vers 26:20, les logiques de guerre qu’on connaissait sur des territoires géographiques sont transposées dans le cyberespace et dans ce cadre, il n’y a aucun doute à avoir que la France, si elle y a mis le temps, dispose maintenant aussi de son cyber-commandement et de ses propres hackers. En pratique, pour Manach, ces logiciels espions ont le souci de pouvoir être récupérés et détournés par l’ennemi même après usage, ce qui en limite grandement l’utilisation. Notons tout de même que des cas d’utilisation dans ce cadre sont avérés (Babar, anyone ?).

Vers 40:00, notons la bonne explication de Jean-Marc Manach sur l’avènement des boîtes noires et la bronca qu’elles déclenchèrent à l’époque : la loi Renseignement a essentiellement donné un cadre légal à des pratiques qui n’en avaient pas et ces « boîtes noires » sont surtout l’exemple d’un « fail politico-médiatique » basé sur les dérapages verbaux d’un conseiller ministériel tentant d’expliquer ce qu’était la « surveillance algorithmique ». En pratique, la surveillance de masse n’existe pas proprement dite et il s’agit plutôt largement de la surveillance ciblée, ce qui, pour Marc Rees, reste toujours problématique puisqu’un contrôle est toujours autant nécessaire (et aussi peu évident à réaliser) pour éviter les dérives.

Enfin, on pourra noter l’analogie opérée vers 48:00 entre le renseignement et le marché : même si les principaux acteurs sont majoritairement étatiques (services de renseignements), ils s’échangent des informations et des technologies, font du troc d’informations et réalisent donc un véritable marché du renseignement, même si, on le comprend, ce dernier est particulièrement discret.

En une heure, le sujet n’est bien évidemment qu’effleuré et tant d’aspects restent à couvrir qu’on redemanderait presque à Thinkerview une deuxième couche. En attendant, l’actualité nous rappelle que le renseignement et la mise en place d’ « armées de hackers » n’est ni une lubie, ni une option, et que la France aurait bien tort de conserver à ce sujet quelques trains de retard : comme l’explique Bruce Schneir, une référence en matière de cryptographie et de sécurité sur Internet, il semble de plus en plus évident qu’une entité (Chine ? Russie ?) mène actuellement des essais pour tester les failles de l’infrastructure au coeur d’internet.

Qu’on se le dise.

Chiffrement , pas cryptographie , sinon oui l ‘ article est très bien , comme l ‘ est thinkerview , Emission hautement recommandable

https://fr.wikipedia.org/wiki/Cryptographie

Il faut arrêter avec ce purisme idiot.

J’abonde.

D’ailleurs cryptographie est beaucoup plus précis, puisque le mot recouvre toutes les méthodes de dissimulation d’écriture et pas seulement les méthodes par chiffrement.

Patron, pour cette fois, tu as la bénédiction helvétique et végétale, ouf ! mais c’est pas passé loin, la prochaine fois demandes-z-y, avant que d’utiliser des mots savants, sois pas timide ! 😉

Ouais l’arbre t’es souvent difficile à décrypter… 😀

Votre dernier paragraphe, Monseigneur: un amoureux de la paix qui prépare (à son corps défendant, naturellement) la guerre ???

Je n’ai jamais été pacifiste. Et dans le monde réel, l’état français existe (zut), d’autres existent aussi (zut) et ils ne sont pas gentils. Prendre quelques précautions me paraît dès lors naturel.

Je ne connais qu’une chose pire que faire la guerre. C’est la perdre.

C’est pourtant pas mal, le pacifisme bien compris: http://weaponsman.com/wp-content/uploads/2013/10/B52SuperiorFirepower.jpg

Le pacifisme, c’est bien quand tu as éliminé tous tes ennemis.

Je n’en doute pas puisque vous êtes bien en prise avec le monde réel à nous concocter un excellent blog chargé de déplorer son triste état et de proposer potions, onguents et remèdes…

J’ évoquais juste cette entité mal identifiée, visiblement pas dévorée par l’ esprit bisounours… 😉

Euh, « le Big Brother français », c’est pas le truc à base de Turbo-Minitel ?

En fait, c’est un peu plus simple que cela: c’est Orange qui a été longtemps considéré comme une officine du gouvernement, qui fournit ce que l’état lui demande. Mais cela ne suffit pas à surveiller l’ensemble de l’Internet Français.

Monseigneur, un souci ce matin avec votre site : Pas moyen d’obtenir le positionnement du curseur dans l’espace »Laisser un commentaire » durant la première période de quarante minutes. Victime des essais de l’ entité sur un site autant contestataire de la Socialie ??? 😛

Ca doit être ton Minitel Sagem qui m3rdouille, bascule sur ton Télécran ® 😀

Papet, tu nous fais une crise de bonzaillite ?

Quelle vieille branche ce papet !

Ah! tiens, j’entends mes oreilles siffler. D’autres que moi admettraient avoir eu quelques problèmes de plantage de piton pour l’escalade de la face nord de l’édifice Hacheseizien ?

Je suppose qu’un petit upgrade de l’ensemble doit être sur l’agenda imminent du Maître…

Le fait qu’Harry utilise aussi des produits µS n’est que fortuit…

C’est une possibilité. Mais Edge n’ est pas en cause (jamais utilisé). Ennui détecté sur mon fidèle Nokia Lumia qui a fini par disparaître de lui même. Je suis actuellement tributaire d’ une borne pourrie qui délivre essentiellement du E ou exceptionnellement (et jamais longtemps d’ affilée) du H+. Le 3G semble encore y être une promesse électorale. Quant au 4G, nous sommes dans la science-fiction…

Ton Lumia il tourne sur quel OS ? 😀 produit par qui ?

De toutes façons qu’on aime ou pas, Msoft, Edge est le dernier grand navigateur sorti sur le marché. Et s’il fonctionne partout et sur tous les sites, y-compris celui-ci où j’ai passé la moitié du mois d’août à lire et écrire des vannes (souvenez-vous de Rideau) et qu’il ne fait défaut qu’ici et seulement depuis quelques jours…

Edge 5% de pdm… wah !

IE still sinking…

ça papote en ce moment de la 5 g, faut juste écouler les tel 4 g

C’était donc ça l’absence de commentaires inutiles en rafales dès 9:00 !

Yrrae dies en pseudo, vous irait comme un gant, Yrreiht.

Je tiens ici à rappeler au gouvernement qu’il existe un système de darkmail fournit par une entreprise publique qui s’appelle La Poste.

Bibi, Légifrance, dans le genre cryptage, c’est pas mal non plus !

Etonnant Pheldge qu’à près de 11 h tu ne nous aies pas fait une blague pourrie sur la backdoor…

sam, regarde mes comm’ postés ce matin sur le billet d’hier … et pis t’as dit toi-même qu’il faudrait attendre un mois 😉

attendre durant un mois d’en trouver un qui vaille le coup, parmi l’avalanche. Si tu baisses le rythme, ce sera plus long ou moins long selon le coté ou l’on se trouve

J’ai du mal à comprendre le concept de « backdoors ». Avec un chiffrement fondé sur le principe de clé public/clé privé, je ne vois pas comment ça peu fonctionner… sauf si l’Etat a connaissance des clés privées.

Très simple, il y a une clef passe-partout…

Père Fouras on t’a reconnu.

Certains systèmes cryptographiques ont été conçus pour que, sous certaines conditions, la clé soit cassable (trouvable) très facilement (cas du DES si je me rappelle bien) ; c’est un exemple de backdoor. D’autres cas incluent l’utilisation de logiciels ouvrant des portes spécifiques (soit par l’utilisation d’ « exploit » , soit par ouverture de ports spécifiques suites à des procédures prédéterminées – port knocking par exemple, comme dans le cas récent de certains équipements réseaux, Juniper notamment)

Avec un backdoor, n’as t’on pas justement à l’accès aux données pas même encore cryptées ?

Oui, c’est le principe, on contourne le système de sécurité en utilisant une « porte dérobée ». Maintenant, contrairement à ce que l’on voit dans les films, ce n’est pas si facile que ça.

Backdoor ça commence quand dans un logiciel on se donne une porte d’entrée (avec une séquence de touches par exemple ou un identifiant / mot de passe admin) pour aller modifier des données directement sans avoir besoin de passer par des séquences de validation des données.

Normalement, le port knocking est une stratégie de sécurité qui s’ajoute au reste, ce n’est pas, par vocation, un mouchard. Si Juniper joue à donner des séquences d’ouverture à des tiers (comme l’état), je conseille vivement à ses employés de remettre leur CV à jour, les clients ne vont pas apprécier la plaisanterie.

« ce n’est pas, par vocation, un mouchard »

Ce n’est pas ce que j’ai écrit. Je donnais des exemples pour accéder à certaines parties (admin) du matériel.

https://www.wired.com/2016/01/new-discovery-around-juniper-backdoor-raises-more-questions-about-the-company/

J’aurais préféré entendre plus parler Yassir Kazer.

Un peu marre des journalistes en se moment…Toujours du subventionné, du payé par l’impôt, qui n’a finalement qu’un petit problème avec tel ou tel loi…Ou tel ou tel transparence.

Un peu comme France Info qui écoute des gens de la société civile pour les élections, et qui font venir Éric Halphen ou Corinne Lepage…C’est magnifique!

Il est vrai que ces gens se font mousser et souvent se font passer pour plus savants qu’ils ne sont.

Beaucoup de mise en scène, de poudre aux yeux et d’autosatisfaction.

Du reste, comme le pointe Marc Rees, les chiffres connus ne portent que sur les interceptions des communications « françaises » ; les communications « internationales » ne font pas partie des interceptions de sécurité ni judiciaires, sont donc couvertes par le Secret Défense qui pourrait alors être pratique pour camoufler certaines dérives possibles.

Quid de ma moitié qui, quand elle m’appelle pour me demander d’acheter du pain, voit son numéro affublé d’un 33 6 xx xx xx xx ?

On est bien là face à une communication internationale, ou me trompes-je ?

Le fait que le n° affiche l’indicatif international n’en fait pas un appel international.

C’est simplement que le numéro est enregistré dans le répertoire du téléphone qui reçoit l’appel avec son indicatif international. C’est ce qu’on fait quand on voyage beaucoup pour ne pas retaper l’indicatif quand on appelle depuis l’étranger.

Je voudrai rappeler un fait qui m’avait fait rire, Thierry Solère a été espionné en 2012, il l’apprend cette année et se fâche tout rouge et ensuite il vote la Loi Renseignement, qui autorise justement ce qu’il trouve scandaleux, pas de colonne vertébrale ces gens.

http://www.lemonde.fr/societe/article/2016/04/13/thierry-solere-espionne-par-la-dgse-une-enquete-preliminaire-ouverte_4901129_3224.html

Enfin, cette vidéo où on peut voir l’autre côté, le directeur technique de nos services de surveillance qui s’exprime, le son est tellement pourri donc je ne l’ai pas écoutée en entier, mais il y a des trucs intéressants. Putain des élèves ingénieurs en devenir pas foutus de faire mieux qu’une youtubeuse maquilleuse de 15 ans dans sa chambre…incroyable:

https://www.youtube.com/watch?v=s8gCaySejr4

Ton Thierry a obtenu la garantie les élus ne seraient plus espionnés, eux.

« Internet constitue réellement la « dernière frontière », celle qu’ils essayent par dessus tout de cadastrer ». Il y a deux lettres en trop dans ce dernier mot, non ?

On devrait demander des conseils à la RPC et à la CDN, deux grandes démocraties qui ont su prendre le problème à bras le corps …

Aussi oui.

J’aime beaucoup Bruce Schneier, mais en ce qui concerne les attributions d’attaques cyber, il se contente généralement de hurler avec la meute. Par exemple il insiste à vouloir attribuer le hack de Sony à la Corée du Nord…

Schneier est un soutien d’Obama/Clinton, et il n’hésite jamais à attribuer le moindre pet informatique à Poutine, ce qui est justement la marotte d’Hillary Clinton, quand elle ne s’en prend pas à Pepe la grenouille entre deux piquouzes.

Ici, il attribue les attaques aux Chinois (donc pas Corée du Nord et pas Poutine). Le fait qu’il soit un soutien de la Mommie n’a pas d’influence sur la qualité de ses recherches en sécurité et en crypto.

Dans la rubrique « Internet en fondue savoyarde, consternation et ce pays est foutu » devinette :

«Je suis un citoyen du monde. La France risque de devenir un Disneyland pour les étrangers, peuplé d’imbéciles qui font du vin et du fromage qui pue pour les touristes ».

S’agit-il d’une déclaration politique de H16 ou l’un de ses affidés ??

C’est l’ami Gégé, je crois.

Et vous gagnez un reblochon des Aravis accompagné d’un Pinot noir de Chautagne.

« En matière judiciaire, on sera intéressé d’apprendre, comme nous l’explique Manach vers 24:00, que les logiciels espions n’ont été utilisés depuis 2011 que 6 fois. En outre, en matière de renseignements, cela n’a pas été utilisé du tout. Hors de France, la notion est plus floue puisqu’on s’inscrit alors dans une logique d’affrontement. Comme l’explique Kazer vers 26:20, les logiques de guerre qu’on connaissait sur des territoires géographiques sont transposées dans le cyberespace et dans ce cadre, il n’y a aucun doute à avoir que la France, si elle y a mis le temps, dispose maintenant aussi de son cyber-commandement et de ses propres hackers. En pratique, pour Manach, ces logiciels espions ont le souci de pouvoir être récupérés et détournés par l’ennemi même après usage, ce qui en limite grandement l’utilisation. »

Rien qu’à lire ce résumé, on comprend surtout que ces trois là sont bien gentils, mais que ça reste de la conversation de comptoir. Ils ne valent guère mieux que les députés qu’ils critiquent. Connaissant Manach, ce n’est pas étonnant, c’est du niveau des « désintoxiqueur » patentés. J’avais une plus haute opinion de Marc Rees.

» il n’y a aucun doute à avoir que la France, si elle y a mis le temps, dispose maintenant aussi de son cyber-commandement et de ses propres hackers. » Ben oui, il n’y a aucun doute, puisque c’est officiel et revendiqué : http://bit.ly/2dmRlH0

« En outre, en matière de renseignements, cela n’a pas été utilisé du tout. » : oui, bien sur, en matière de rens, bien qu’on fasse en France du rens d’origine électromagnétique depuis les années 60 et du rens spatial depuis au moins 20 ans, on ne fait pas de rens cyber, c’est bien connu. Bon, à part ça, la DRM a (officiellement) créé un centre de recherche et d’analyse cyber en 2015, et la DGSE développe ses propres moyens depuis plusieurs années.

Pas utilisé du tout sur le sol français. Je maintiens. Et vu la qualité de mes sources (qui sont très supérieures à celles de Thinkerview), je peux le garantir.

Je connais un backdoor occupant 58 % de la tuyauterie et sollicité par 36 millions de Français en 2012.

@ sam, j’aurais pas fait mieux, merci theo31 😉